一、漏洞概述

近日,监测到OpenSSH发布安全更新,修复了一个恶意Shell字符导致的命令注入漏洞(CVE-2023-51385),CVSS评分为9.8;由于在OpenSSH的ProxyCommand命令中未对%h,%u表示的用户名和主机名输入进行安全过滤,如果用户名或主机名中含有shell元字符(如 | ‘ “等),并且ssh_config中ProxyCommand、LocalCommand指令或”match exec”通过%h,%u等扩展标记引用了用户或主机名时,可能会发生命令注入。常见攻击场景:一个不受信任的 Git 仓库包含用户或主机名中的shell元字符,当用户递归更新该仓库时则会触发漏洞执行。目前PoC已公开,请受影响的用户尽快采取措施进行防护。

OpenSSH 是 SSH (Secure SHell) 协议的免费开源实现。SSH协议族可以用来进行远程控制, 或在计算机之间传送文件。

参考链接:

https://www.openssh.com/txt/release-9.6

二、影响范围

受影响版本

OpenSSH <6

不受影响版本

OpenSSH >=9.6/9.6p1

三、漏洞检测

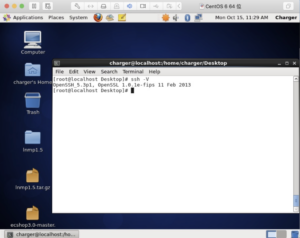

人工检测

由于更新OpenSSH版本可能会有新老版本共存的情况,为保证版本检测的准确性,用户可使用如下命令查看当前使用的OpenSSH版本,判断是否在影响范围内:

ssh -V

四、漏洞防护

官方升级

目前官方已在最新版本中修复了该漏洞,请受影响的用户尽快升级版本进行防护,官方下载链接: https://www.openssh.com/releasenotes.html